Milano 19 settembre 2002 Web e sistemi informativi aziendali: la sfida della sicurezza Sicurezza ed...

-

Upload

romilda-antonucci -

Category

Documents

-

view

216 -

download

0

Transcript of Milano 19 settembre 2002 Web e sistemi informativi aziendali: la sfida della sicurezza Sicurezza ed...

Milano 19 settembre

2002Web e sistemi informativi aziendali: la sfida della sicurezza

Sicurezza ed interoperabilità: alcuni casi di studio

Ing. Pierluigi Plebani

Politecnico di Milano – Dipartimento di Elettronica e Informazione

Piazza Leonardo da Vinci, 32 I-20133 Milano, ITALY

http://www.elet.polimi.it/

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Casi di studio Sicurezza in una applicazione di

commercio elettronico Portale Istruzione Formazione Lavoro

della Regione Lombardia

Milano 19 settembre

2002Web e sistemi informativi aziendali: la sfida della sicurezza

Sicurezza nel commercio elettronico: un caso di studioun caso di studio.

Ing. Pierluigi Plebani

Politecnico di Milano – Dipartimento di Elettronica e InformazionePiazza Leonardo da Vinci, 32

I-20133 Milano, ITALYhttp://www.elet.polimi.it/

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Sommario

Il caso di studio Requisiti di sicurezza Soluzioni adottate Conclusioni Sviluppi futuri

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Scenario

Clienti/Sponsors

Cartella punti di XX

E-merchant

Erogatori Premi

adesione

Catalogo premi

consumatore

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

SecureBag:Attori dell’applicazione

Colleziona punti-premio,

comprando prodotti o

usufrendo di servizi

Aderisce all’iniziativa e attiva le strutture per la distribuzione dei coupons attraverso i propri prodotti.

Gestisce l’intero flusso informativo. È quindi responsabile della sicurezza dei dati utente e dei dati dell’applicazione

Manutiene il catalogo dei

premi e si occupa della

loro distribuzione

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

SecureBag:Peculiarità

A differenza di una tradizionale applicazione di commercio elettronico, in Secure Bag:

I Clienti/Sponsor delegano interamente gli aspetti di sicurezza all’e-merchant

L’e-merchant ricopre un ruolo centrale nelle fasi di creazione, manutenzione e distribuzione dei punti premio

L’e-merchant è responsabile della definizione e gestione delle politiche di sicurezza relative agli attori coinvolti

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

SecureBag:Architettura funzionale

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

SecureBag:Interazione con l’utente finale

Visita il

sito ?

Inizio

GiàRegistrato ?

Inserisci

o usa ?

BrowsingElenco

promozioni

Informazioni

generaliPubblicità

Web e e-commerce

Catalogo Scelta delprodotto

Acquisizione

Gestionepunti

Registazionepunti

Memorizzapunti

Inserimentodati

Ottenimentouserid e

password

Acquisisci ilpremio ?

Esci ? Fine

Sì

No

No

No

No

Sì

Sì

Sì

Usa

Registra

Transazione criptata con protocollo SSL

Sessione “Promozione”

Accesso a pagina Web

Sessione “Registrazione Utente”

Sessione “Acquisto”

Sessione “Registrazione Punti”

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza13

Stampapunti

Inizio

Inviarichiesta

Statistiche o bollini?

bollini

Nuovastatistica

Sì

Selezionestatistica

Letturavalori

No

Ricezionedati

Manipolazionedati

Gestionein-house ?

Ricezionereport

Ricezionepunti

Invio conferma avvenuta ricez.

Generazione codici secondo formato stabilito

Richiestacodici

Stampo codici ?

Sì

Stampa punti

Ricezione codici

Inseriscocodici ?

Sì

Inserimentonel package

Fine

Sì

statistiche

No

No

Inserimentonel package

Invio conferma avvenuta ricez.

No

Operazione effettuata dalla società di e-commerce

SecureBag: Interazione con il cliente/sponsor

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Requisiti di sicurezza: Modello Security/threat

Attore Minaccia Contromisura

End User Letture non autorizzate – falsificazione coupon

Accesso indiretto al DB, creazione di viste e stored procedures e crittografia

Tipici attacchi via internet Autenticazione, Firewalls, Auditing

Cliente/Sponsor Letture non autorizzate dei dati di altri clienti/sponsor

Accesso al DB filtrato, viste, stored procedure

Letture non autorizzate dati utente (privacy)

Dati aggregati, viste statistiche

Erogatore Premi Letture non autorizzate dei dati di altri clienti/sponsor

Accesso al DB filtrato, viste, stored procedure

Letture non autorizzate dati utente (privacy)

Dati aggregati, viste statistiche

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Requisiti di sicurezza: Comunicazione tra attori

SecureBag deve:

Autenticare tutte le entità comunicanti Crittografare le trasmissioni riguardanti

dati sensibili Garantire la privacy delle informazioni

utente memorizzate

In questo contesto applicativo non è previsto alcun trasferimento di denaro

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate

Architettura di sicurezza basata sull’utilizzo di firewall per la protezione dei DB e Web server

Utente finale autenticato tramite login/password

Creazione di una local PKI per la distribuzione di certificati digitali ai clienti/sponsor

Tramissioni protette con protocollo SSL Dati protetti tramite viste e stored procedures Utilizzo di una macchina di backoffice per la

memorizzazione a lungo termine dei coupon (Intendenza di Finanza)

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

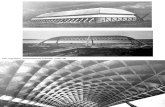

Soluzioni adottate: Sicurezza Architetturale (1)

Singolo host

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate: Sicurezza Architetturale (2)

Singolo host + firewall

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate: Sicurezza Architetturale (3)

Host dedicati ai processi server

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate: Sicurezza Architetturale (4)

Ostaggio

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate: Sicurezza Architetturale (5)

Bastion host demilitarizzato

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate: Sicurezza Architetturale (6)

Bastion host dedicati

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate:I punti premio (coupon)

Soluzioni per la creazione del codice segreto:

Random sampling

Crittografia a chiave segreta

Crittografia a chiave pubblica

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate:Il codice segreto

Base di Dati di produzione

Memorizzazione di tale

identificatore (ID) all’interno

dell’archivio

Chiave segreta legata alprodotto

Piccolo campionamento

casuale

Calcolo dell’impronta

Calcolo del codice da scrivere sul bollino medinate

cifratura asimmetrica

Ricerca dell’IDall’interno

dell’archivio

Calcolo dell’impronta

Confronto impronte

Separazione ID e impronta da codice

punto

Doppio controllo

ID

Chiave

ID

Impro

nt

a

Scrittura intero codice sul punto

Decifratura codice sul punto

Chiave p

ubblica le

gata al p

rodotto

Chiave PRIVATAlegata alprodotto

Base di Dati di back office

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate:Database/Web

Il controllo degli accessi ai dati è implementato dalla maggioranza dei DBMS commerciali tramite view e stored procedures.

Sono state create una serie di viste conformi alla politica del need-to-know

Applicazione Web basata sull’architettura a tre livelli.

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Conclusioni

Il primo prototipo di SecureBag è stato rilasciato alla fine del 2000

Realizzato su piattaforma Windows NT utilizzando il Web Server IIS 4.0

La Local PKI è stata realizzata con Microsoft Certificate Server 1.0

Il prototipo realizza i codici segreti secondo l’approccio a chiave segreta

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Sviluppi futuri

Utilizzo della crittografia a chiave pubblica per la creazione dei codici segreti

Introduzione dei Datawarehouse per analisi di mercato

Realizzazione di canali di trasmissione con IPSec tra host in DMZ e host in MZ

Milano 19 settembre

2002Web e sistemi informativi aziendali: la sfida della sicurezza

Il Nuovo Portale Istruzione Formazione Lavoro della Regione Lombardia

Ing. Pierluigi Plebani

Politecnico di Milano – Dipartimento di Elettronica e Informazione

Piazza Leonardo da Vinci, 32 I-20133 Milano, ITALY

http://www.elet.polimi.it/

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Sommario

Descrizione dello scenario del portale Attori di interesse Sicurezza e Web Service

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Aree del portale Istruzione: per accesso ai servizi relativi al

mondo dell’educazione; Formazione: per la promozione di corsi di

formazione professionale a diversi livelli; Lavoro: per la pubblicazione di domande e

offerte di lavoro e per la diffusione di strumenti informativi in grado di supportare l’incontro effettivo tra domanda e offerta di lavoro in ambito regionale.

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Architettura del portale

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Attori di interesse

Lavoratore: pubblica il proprio CV o cerca una offerta adeguata

Impresa: pubblica la propria offerta o cerca un CV adeguato

Regione:realizza l’incontro tra domanda e offerta

Centri Impiego Provinciale: gestiscono le iscrizioni e cancellazioni del lavoratori

Agenzie accreditate (lavoro interinale): sono al momento in concorrenza con la Regione ma si cerca una loro integrazione

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Problematiche di sicurezza

Trattamento di dati sensibili (legge sulla privacy)

Il CV e l’offerta sono composti da informazioni a diverso livello di sensibilità (sia per privacy sia per business)

Diverse tecnologie di base Problema di integrazione tra sottosistemi

preesistenti Diverse metodologie di profilazione (anche

assenza completa) Internet come canale di comunicazione

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Soluzioni adottate

Meccanismi di SSO per l’autenticazione Utilizzo dei Web Service come strumento di

interoperabilità Strutturazione dei dati a più livelli di visibilità Attenzione particolare alla redazione delle

politiche di sicurezza per l’accesso ai dati

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Web Service

Installati presso ogni Centro Impiego Provinciale

Sono state definite ed implementate le primitive di profilazione

Invocabili in modo sicuro solo dal portale Effettuano la traduzione tra i vari sistemi di

profilazione

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Trasmissione a due livelli (Tunelling)

Web

Serv

ice

Giovanna Rossi Portale Regionale C.I.P.

Utente: G.R. Utente: G.R.

Utente: P.R.

Utente: G.R.

Accetta solo connessioni dal Portale Regionale

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza

Domande

Milano 19 settembre

2002 Web e sistemi informativi aziendali: la sfida della

sicurezza