RETI DIGITALI E TECNOLOGIE ABILITANTI. calendario 26 aprile (9.15-10.45) –reti digitali e...

-

Upload

giacinta-parente -

Category

Documents

-

view

219 -

download

2

Transcript of RETI DIGITALI E TECNOLOGIE ABILITANTI. calendario 26 aprile (9.15-10.45) –reti digitali e...

RETI DIGITALIE TECNOLOGIE ABILITANTI

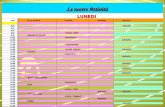

calendario• 26 aprile (9.15-10.45)

– reti digitali e tecnologie abilitanti• 8 maggio (9.15-10.45)

– agenti intelligenti in Internet e nel commercio elettroniconb: no lezione 8 maggio al pomeriggio (spostata al 10 maggio pom.)• 10 maggio (14.15-15.45)

– Modalità avanzate di ricerca in rete. L’uso delle mappe cognitive. La tecnica SEWCOMnb: no lezione 15 maggio al pomeriggio (spostata al 17 maggio pom.)• 17 maggio (9.15-10.45)

– Knowledge Management e gestione della conoscenza in rete. • 17 maggio (14.15-10.45)

– Intermediari della conosenza in rete. Comunità virtuali. Lancio dell’esercitazionenb: no lezione 22 maggio al pomeriggio (spostata al 24 maggio pom.)• 24 maggio (9.15-10.45)

– Commercio elettronico: casi di settore• 7 Giugno (9.15-10.45)

– conclusione esercitazione e relativa discussione

PREPARAZIONE DELL’ESERCITAZIONE

1. procurarsi un indirizzo email ANONIMO2. spedire un’email VUOTA all’indirizzo

[email protected] come oggetto

ESERCITAZIONE ERCEENTRO E NON OLTRE IL 15/53. mantenere SEGRETO questo indirizzo4. attendere istruzioni

Cosa si intende per“tecnologie abilitanti”

Insieme delle tecnologie, dei servizi e delle piattaforme che costituiscono la base su cui vengono costruiti i servizi di comunicazione elettronica e di commercio elettronico

Meta-Livelli: lo schema gerarchico di ZWASS

1: infrastrutture (hardware, reti, protocolli, database, ecc.)

2: servizi abilitanti (messaggistica e altri servizi che consentono la veicolazione e condivisione di dati e messaggi)

3: prodotti, applicazioni (siti, sistemi di asta, mercati elettronici, etc.)

Una chiave di lettura• Tecnologie BASE

– piattaforme e sistemi “consolidati” e standard– ampia diffusione– in via di superamento o con tendenza all’obsolescenza, ma tuttora molto utilizzati

• Tecnologie CHIAVE– sistemi già esistenti considerati la chiave per la competitività futura e per lo sviluppo di applicazioni– tendono a rappresentare gli “standard del futuro” e a sostituire le tecnologie base– adottati da imprese “leader”; processi di imitazione

• Tecnologie EMERGENTI– tecnologie almeno in parte in fase di sviluppo– alto potenziale, ma forte incertezza su applicazioni e effettivi risultati– in fase di implementazione e test da parte delle imprese “leader in tecnologia”

QUESTIONI CRITICHE• Come cambiano le strutture dei costi?• Quali applicazioni e quali mercati per le nuove

tecnologie?• Prevedibili traiettorie di sviluppo delle tecnologie

emergenti• Tecnologie in competizione (“challenger” o

“defender”?)

1. Infrastrutture: alcuni esempiHardware e

sistemiSoftware eprotocolli

Reti

Tecnologiebase

Sistemi client-server

sistemi operativiproprietaridb relazionali

VAN e retiproprietarieReti “specializzate”

Tecnologiechiave

Cluster computinge relativetecnologie(RAID, SAN, etc.)Intranet

TCP/IP e relativeapplicazioni base

Internet & WebADSL e altriaccessi “home”

Tecnologieemergenti

Grid computingSmart cardRFID

sistemi operativiopen source

Wireless Web- wi-fi- Mobile

Internet 2

Cluster computing

• Computer cluster: gruppo di computer agganciati per fornire prestazioni particolari (ad es. elevata efficienza, affidabilità, potenza di calcolo, ecc.)

• Sistemi ad alte prestazioni ma costosi (e di più difficile gestione)

Cluster alla Purdue University

Il progetto “Stone SouperComputer”http://stonesoup.esd.ornl.gov

Grid computing

• infrastruttura distribuita per l'utilizzo di risorse di calcolo e storage provenienti da un numero indistinto di calcolatori anche di potenza non particolarmente elevata interconnessi in rete– esempi di applicazione:

• “grandi” progetti di ricerca (CERN, INFN, ricerche in genetica, ecc.)

• applicazioni industriali meno diffuse (aspetti economici e organizzativi complessi)

SMART CARD• Microprocessore + PIN• contiene dati personali• consente identificazione “privata”• problemi di gestione

RFID: Radio Frequency IDentification

-In sostituzione dei codici a barre

- maggiore versatilità

- maggiore capacità informativa

- problemi di gestione e di “privacy”

Sistemi operativi Open Source

• Licenza gratuita e libera (“copyleft”)• Disponibile il codice “sorgente”, modificabile a

piacere (con pochi “obblighi”)• Comunità “libera” di sviluppatori• PROBLEMI:

– compatibilità– complessità– instabilità

Wi-fi

• Wireless-Fidelity • Costruzione di reti locali (LAN) su tecnologia

radio• Frequenze di tipo “cellulare” (2.400 Mhz)

Mobile Internet1. I-mode: forma compatta di HTML per cellulari

– connessione continua con un server Web2. WAP/GPRS

– WAP (Wireless Markup Language): protocollo per trasmissione Internet via mobile

– GPRS: trasferimento dati a media velocità (max 70kbit/s) sfruttando uno dei canali delle trasmissioni GSM

3. UMTS (3G) – Universal Mobile Telecommunication System- standard che sostituisce il GSM ed è progettato per trasmissione avanzata e multimediale

Wireless Web: questioni aperte

• Definizione di standard• Protocolli e tecnologie in competizione• Licenze pubbliche• Wi-fi: problemi di riservatezza; problemi di

tariffazione; salute (?)• Quali servizi?

Internet2

• Consorzio di 200 università per lo sviluppo di una Internet di “nuova generazione” che dovrebbe– ampliare il numero di indirizzi (nuovo protocollo IPv6: maggior

numero di indirizzi Internet)– Garantire una misurabilità dei servizi erogati (QoS - Quality of

Service)– Facilitare trasmissioni multicasting

• http://www.internet2.edu/

2. Servizi abilitanti: alcuni esempiMessaggistica Codifiche

per serviziecommerce

Serviziprotezione e

sicurezzaTecnologiebase

Sistemi EDI

Email standard (MIME)

Codici a barre (EAN)

Standard EDI

Antivirus, firewall,criptazione“semplice”

Tecnologiechiave

Messaggisticaavanzata:messaggistica mobilesistemi interattivi

Sistemi multicodice:meta-codici (meta-layer); traduttoriFormati audio/video

Sistemi a doppiachiave

Tecnologieemergenti

Videofonia e servizirelativiVoIP

EbXML (ElectronicBusiness usingeXtensible MarkupLanguage)“Semantic Web”

Sistemi biometrici

ebXML

• Iniziativa dell’ONU (UN/CEFACT)• Obiettivo: definire un linguaggio “universale” per l’e-

business, realizzando modelli e codifiche standard:– dei processi di business– dei meccanismi di collaborazione tra partner commerciali– dei dati commerciali fondamentali scambiati– ….

• http://www.freebxml.org/pr.htm

VoIP (Voice over IP)

• telefonate attraverso Internet• Per reti interne (INTRANET) e per servizi al

grande pubblico

SEMANTIC WEB

• Modificare il web in modo da renderlo maggiormente idoneo a un’interazione uomo-macchina– “Riscrivere” le pagine web inserendo “marcatori”

idonei per identificarne i contenuti (standard XML e derivati)

– Classificare i dati secondo “categorie di informazioni” (costruzione di ontologie)

– Progettare motori di ricerca “evoluti” in grado di operare in questo contesto

Valutare gli impatti di nuove tecnologie (technology assessment)

• SULLA SOCIETA’ E L’AMBIENTE– effetti sul comportamento di consumatori e utenti;

sulle categorie sociali; sulla distribuzione del reddito, delle opportunità, del potere; sull’ambiente

– esame di potenziali impatti negativi• SUI SISTEMI ECONOMICI

– impatti a livello di settori industriali– impatti a livello di singola impresa

INFRASTRUTTURE

Elementi per una valutazione degli impatti sui sistemi economici

Punto di vista dei FORNITORI DI SERVIZI DI RETE (“telecom”)• Massa critica (n. di utenti)• Economie di scala e di scopo• Problemi di regolazione

– monopolio, liberalizzazione, concorrenza– separazione “rete-servizi”– roaming– protocolli standard– tariffe

• Convergenza di piattaforme• Integrazione (con fornitori di servizi e contenuti)

Punto di vista degli UTENTI

• costi; comparabilità di prezzi e tariffe• integrazione di piattaforme• scalabilità e modularità• Interoperabilità e problemi di “lock-in”

SERVIZI ABILITANTI

Punto di vista dei FORNITORI DI SOFTWARE E SERVIZI

• Massa critica (n. di utenti)• Difficoltà di definizione di standard• Convergenza; gestione di sistemi multistandard• Identificazione di servizi “user-oriented”

Punto di vista degli UTENTI

• proliferazione di standard• compatibilità vs. personalizzazione

– reti chiuse o aperte?• Affidabilità; trust• Privacy

![SCIENZE UMANISTICHE DIPARTIMENTO DI SCIENZE … · [9.00 - 9.15] Saluti istituzionali [DiSUM, P.zza Dante Alighieri 32, Auditorium] [9.15 - 10.30] Keynote lecture | Melissa Checker](https://static.fdocumenti.com/doc/165x107/5c687af409d3f2e4258b5af2/scienze-umanistiche-dipartimento-di-scienze-900-915-saluti-istituzionali.jpg)

![HOME []...ORARIO CLASSE - LUN s .15 13.15 LUN 9.15](https://static.fdocumenti.com/doc/165x107/60d9952eb5962f17fe6e757a/-home-orario-classe-lun-s-15-1315-lun-915.jpg)