Massimo Masson - belluno...dipende dal tener segreta la sola chiave, non il metodo. L A F I R M A D...

Transcript of Massimo Masson - belluno...dipende dal tener segreta la sola chiave, non il metodo. L A F I R M A D...

Fattura elettronica alla P.A.Fattura elettronica alla P.A.Il punto della situazioneIl punto della situazioneMassimo Masson

29 novembre 2014

ITE “P. F. C@ALVI”

Istituto Tecnico Economico Belluno

Indice della presentazioneIndice della presentazione

ó Riferimenti normativió Soggetti e scadenzeó La firma digitaleó Flussi operativió Note finalió Note finali

IND

ICE

Normativa in sintesiNormativa in sintesi

http://www.fatturapa.gov.it/

Decreto MeF 3 aprile 2013 n. 55Decreto 66 del 24/4/2014 (anticipo al 31/3/15, obbligo CIG e CUP, istituzione RUF –

Registro Unico Fatture – in cui annotare entro 10gg dalla ricezione le fatture)

SE

MB

RA

NO

tante novità, m

a le norm

ative di

riferimento

NO

N so

no affatto

R

IFER

IMEN

TI N

OR

MA

TIV

I

•Legge “finanziaria” 2008 (L. 24/12/2007 n. 244):• semplificazione procedimento di fatturazione e registrazione

operazioni imponibili• emissione, trasmissione, conservazione ed archiviazione fatture emesse nei rapporti con la PA

Art. 21, comma 1, DPR 633/72 - “fattura elettronica”

D.Lgs. n. 82/2005“codice dell’Amministrazione digitale” (firma

digitale, archiviazione sostitutiva, etc…)

D.Lgs. n. 52/2004Modifica art. 21 DPR 633/72

Fatturazione elettronica e conservazione sostitutiva

tante novità, m

a le norm

ative di

riferimento

NO

N so

no affatto

nuove…R

IFER

IMEN

TI N

OR

MA

TIV

I

Obbligo di fattura elettronicaObbligo di fattura elettronica

La PUBBLICA AMMINISTRAZIONE

NON E’ PIU’ AUTORIZZATA

• Non può accettare fatture

• Non può fare pagamenti• NEMMENO PARZIALI

• Sino all’invio del

RIF

ERIM

ENT

I N

OR

MA

TIV

I AUTORIZZATA A PAGARE

LE FATTURE CARTACEE (tradizionali)

• Sino all’invio del documento in forma elettronica

Il regolamento sull’emissione, trasmissione, ricezione delle fatture nei rapporti tra operatori economici ed amministrazioni pubbliche è operativo

RIF

ERIM

ENT

I N

OR

MA

TIV

I

Soggetti coinvolti: emittentiSoggetti coinvolti: emittenti

TUTTI I SOGGETTI

SOG

GET

TI E

SCA

DEN

ZE

Che EMETTONO FATTURE

Verso la PUBBLICA AMMINISTRAZIONE

SOG

GET

TI E

SCA

DEN

ZE

Soggetti coinvolti: destinatariSoggetti coinvolti: destinatari

dal 06/06/2014 • Ministeri• Enti Nazionali di Previdenza ed Assistenza Sociale• Agenzie Fiscali• Avvocatura dello Stato• Istituti di istruzione Statale di ogni ordine e grado

SOG

GET

TI E

SCA

DEN

ZE

dal 31/03/2015

grado

Presidenza del consiglio dei ministri, Organi Costituzionali, Federazioni Nazionali; Gestori di Pubblici Servizi; Forze di Polizia;Altre PA centrali.Regioni e Provincie; Comuni e loro unioni, consorzi o associazioni; Comunità montane; Università ed Istituti di Istruzione Universitaria Pubblici;Aziende Sanitarie Locali, Aziende Ospedaliere, Policlinici,Agenzie Regionali Sanitarie, etc.; Altre PA Locali

2015:“TUTTA” la P.A.

SOG

GET

TI E

SCA

DEN

ZE

Cedente, emittente, trasmittenteCedente, emittente, trasmittente

CEDENTEè il soggetto che “vende” il bene o il servizio

EMITTENTEColui che emette (produce) il documento

SOG

GET

TI E

SCA

DEN

ZE

TRASMITTENTEColui che invia il file (cedente o terzo)

Se coincide con CEDENTE:Firma digitale del cedente

Se soggetto TERZO:Firma digitale del soggetto TERZO

SOG

GET

TI E

SCA

DEN

ZE

La firma digitaleLa firma digitale

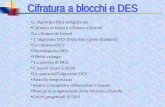

ó Nasce dai progressi della scienza della crittografiaó Scopo della crittografia: rendere un testo

illeggibile per soggetti diversi da autore e destinatariodestinatario

LA F

IRM

A D

IGIT

ALE

Terminologia relativa alla cifraturaTerminologia relativa alla cifratura

ó Testo in chiaro: file nella sua forma intellegibile (non “segreto”)

ó Testo cifrato: file nella sua forma non intellegibile (“segreto”)

ó Cifratura (encryption): operazione con la quale si trasforma un testo in chiaro in uno cifrato

ó Decifratura o decrittazione (decryption): operazione con la quale si torna dal testo cifrato

al testo in chiaroal testo in chiaro

• Decifrare: si ha la chiave (legittimo)

• Decrittare: non si dispone della chiave (illegittimo)

ó Chiave: parametro che rende variabile la cifratura.Tenendo segreta la chiave si mantiene

segreto l'intero testo (per algoritmi non “deboli”)

ó Coppia di chiavi: coppia di parametri usati dalla crittografia asimmetrica, collegati l'uno all'altro,

e dotati di peculiari caratteristiche

LA F

IRM

A D

IGIT

ALE

Esempio di cifraturaEsempio di cifratura

ó Esempio di cifratura:

• attaccare gli irriducibili galli alla ora sesta

• DZZDFFDUH LON NUUNGAFNENON LDOON DOOD RUD VHVZD

ó La bontà di un testo cifrato non può essere data dall'algoritmo. Compreso quello, infatti, tutti i testi sono dall'algoritmo. Compreso quello, infatti, tutti i testi sono automaticamente decifrabili

ó Si introduce il concetto di “chiave”, ovvero una sorta di “variabile” applicata all'algoritmo di cifratura del testo, che non permette di “tornare indietro” facilmente pur conoscendo l'algoritmo. La sicurezza in questo modo dipende dal tener segreta la sola chiave, non il metodo.

LA F

IRM

A D

IGIT

ALE

Crittografia simmetricaCrittografia simmetrica

ó Esistono algoritmi di cifratura (anche sofisticati) basati su una chiave singola

ó Quando una sola chiave viene usata sia per cifrare che per decifrare si parla di crittografia simmetrica

ó Ciò che la chiave cifra, la chiave decifraó Ciò che la chiave cifra, la chiave decifra

Oh, gente,venite qui

chec'è il giullare!Giullare son

io, che...

Testo in chiaro

Fjjksdalfjsfsadf

fsadfasdfsdfasfdfsdfadfCIFRA

Testo cifrato

Oh, gente,venite qui

chec'è il giullare!Giullare son

io, che...

Testo in chiaro

DECIFRA

LA F

IRM

A D

IGIT

ALE

Caratteristiche della crittografia Caratteristiche della crittografia simmetricasimmetricaó E' necessario un “mezzo sicuro” per

scambiare la chiaveó La compromissione della chiave

compromette tutti i testi con essa cifratió Occorre una chiave distinta per ciascuna ó Occorre una chiave distinta per ciascuna

coppia di corrispondentió La “chiave perfetta” dovrebbe essere

lunga quanto il testo da cifrare, e non riutilizzata

LA F

IRM

A D

IGIT

ALE

La “rivoluzione” della crittografia La “rivoluzione” della crittografia asimmetricaasimmetrica

ó Negli anni '70 nasce la crittografia asimmetrica, in cui si usa una “coppia” di chiavi tra loro legate:

• Ciò che una chiave cifra, può essere decifrato solo dall'altra, e viceversa

• La conoscenza di una delle due chiavi non • La conoscenza di una delle due chiavi non consente in alcun modo di risalire all'altra (indipendenza)

ó Non è più necessario scambiare la chiave (non c'è più bisogno di un “mezzo sicuro”)

ó Basta una coppia di chiavi per ciascun soggetto

LA F

IRM

A D

IGIT

ALE

La coppia di chiaviLa coppia di chiavi

ó La crittografia asimmetrica è nota anche col nome di crittografia a chiave pubblica, o a doppia chiaveó Ogni soggetto genera una coppia di chiavi:

• CHIAVE PRIVATA: viene mantenuta • CHIAVE PRIVATA: viene mantenuta rigorosamente segreta e ben custodita

• CHIAVE PUBBLICA: viene resa nota e disponibile a tutti

LA F

IRM

A D

IGIT

ALE

Come funziona la cifraturaCome funziona la cifratura

ó Alice deve inviare a Bob un testo, in modo che solo lui possa leggerloó Alice usa la chiave pubblica di Bob (nota a

tutti) per cifrare il testoó Invia il messaggio a Bobó Invia il messaggio a Bobó Solo Bob conosce la propria chiave

privata, che è l'unica in grado di decifrare il testo arrivato

LA F

IRM

A D

IGIT

ALE

Esempio del flusso di cifraturaEsempio del flusso di cifratura

Alice

Elenco chiavipubbliche

Comunica la chiavepubblica la 1a volta

Salve,Bob!

Bob

fjasdjksdfa

asdfa

Salve,Bob!

Alice usa la chiavepubblica di Bob per

cifrare

Bob usa la sua chiaveprivata per decifrare

LA F

IRM

A D

IGIT

ALE

Garanzia di autenticitàGaranzia di autenticità

ó Alice deve inviare a Bob un testo, garantendo di essere proprio lei il mittenteó Alice usa la propria chiave privata (che

solo lei conosce e può usare) per cifrare il testosolo lei conosce e può usare) per cifrare il testoó Invia il messaggio a Bobó Bob usa la chiave pubblica di Alice (nota a

tutti) per decifrare il testo. Se il testo non fosse stato cifrato da Alice, la sua chiave pubblica non avrebbe potuto decifrarlo

LA F

IRM

A D

IGIT

ALE

Autenticità: esempio di flussoAutenticità: esempio di flusso

Elenco chiavipubbliche

Comunica la chiavepubblica la 1a volta

SonoAlice!

Alice Bob

wioerufasdxcv,.xc

Salve,Bob!

Alice usa la propria chiave

privata per “firmare”

Bob usa la chiave pubblicadi Alice per verificare. Se

funziona, ok!

LA F

IRM

A D

IGIT

ALE

Il “Il “digestdigest” e la firma digitale” e la firma digitale

ó Per creare una firma si utilizza una particolare funzione di “hash” (funzione univoca non invertibile) con la quale viene creata l'”impronta digitale” del documento (digest):

• Un file di dimensione fissa, prestabilita• Un file di dimensione fissa, prestabilita

• Riassume le informazioni contenute nel documento

• Una variazione anche minimale del documento produrrebbe impronte totalmente diverse

ó La chiave privata codifica tale “impronta digitale”

ó Il risultato è la creazione della FIRMA DIGITALELA F

IRM

A D

IGIT

ALE

Caratteristiche dell’impronta Caratteristiche dell’impronta digitaledigitale

ó Unidirezionalità• La funzione di hash è unidirezionale, quindi

non si può in nessun modo risalire dall'impronta digitale al contenuto del documentodocumento

ó Unicità• Documenti diversi, anche solo per una minima

differenza, portano alla generazione di impronte digitali differenti. Ogni alterazione è quindi immediatamente riconoscibile

LA F

IRM

A D

IGIT

ALE

Validità giuridica della firma digitaleValidità giuridica della firma digitale

ó E’ un particolare tipo di firma elettronica qualificata (D.Lgs.

82/2005)

ó basato su crittografia asimmetrica

ó ha efficacia probatoria pari alla firma autografa:

ó AUTENTICITA’ó AUTENTICITA’

• verifica identità firmatario

ó INTEGRITA’

• ogni modifica al documento originale è riconoscibile

ó NON RIPUDIO

• il firmatario non può disconoscere un documento da lui firmato

LA F

IRM

A D

IGIT

ALE

Apposizione firma digitaleApposizione firma digitale

Documentoo

File Si calcolal'impronta

(hash)Documento

Documento firmato

Impronta

ImprontaFirmata

(hash)

Si cifra conla chiaveprivata

Si è ottenutala firma digitale

oFile

ImprontaFirmata

LA F

IRM

A D

IGIT

ALE

Verifica firma digitaleVerifica firma digitale

Documentoo

File

Impronta

Si RIcalcolal'impronta

(hash)Documentoo

File

Documento firmato

Si estrae ilsolo

documento

ImprontaFirmata

Si decifra conla chiavepubblica mittente

Se coincidonoFirma valida

File

ImprontaFirmata

Si estraela firma

Impronta

Diversa

Se NONcoincidono

mittente fasulloo documento

alterato

LA F

IRM

A D

IGIT

ALE

Le Le CertificationCertification AuthoritiesAuthorities

ó Un soggetto le cui caratteristiche lo posizionino in modo tale da essere difficilmente “sostituito” da altri può certificare “a cascata” altri soggetti.ó Coloro che rientrano in tale “gerarchia”

possono verificare l'identità degli altri in ó Coloro che rientrano in tale “gerarchia”

possono verificare l'identità degli altri in base alla validità del certificato gerarchico firmato dal certificatoreó La CA (Certification Authority) rilascia

certificati digitali verso terze parti, anche tramite gerarchie

LA F

IRM

A D

IGIT

ALE

Il concetto di marca temporaleIl concetto di marca temporale

ó E’ un servizio offerto da un Certificatore Accreditato

ó permette di associare data ed ora legalmente valide ad un documento informatico

ó è una validazione temporale opponibile a terzi (D.Lgs. 82/2005)

ó può essere applicata sia a file firmati digitalmente che non firmati digitalmente

se il documento è firmato digitalmente la marca temporale rende la firma valida anche in ó se il documento è firmato digitalmente la marca temporale rende la firma valida anche in

caso il relativo certificato risulti scaduto, sospeso o revocato (se apposta in momento

precedente)

ó ha durata non inferiore a 20 anni

ó garantisce la validità nel tempo del documento firmato digitalmente

ó Il RIFERIMENTO TEMPORALE apposto nella fattura P.A. ha differente natura

e valore

LA F

IRM

A D

IGIT

ALE

La fattura elettronica verso la P.A.La fattura elettronica verso la P.A.

Fattura

EMISSIONE TRASMISSIONE

Fattura elettronica

“PA”

CONSERVAZIONE

AziendalmenteLa fattura elettronica è solo una parte di un tema più ampio

FLU

SSI O

PER

AT

IVI

Adempimenti: emissioneAdempimenti: emissione

Fattura

EMISSIONE TRASMISSIONE

Fattura elettronica

“PA”

CONSERVAZIONE

FLU

SSI O

PER

AT

IVI

Caratteristiche fattura elettronicaCaratteristiche fattura elettronicaAUTENTICITA’:• compròva l’identità dell’emittente• compròva la riferibilità della fattura allo stesso

• FIRMA DIGITALE dell’emittente (garanzia di provenienza)• RIFERIMENTO TEMPORALE in fase di emissione• “anche mediante appositi sistemi di controllo di gestione” • “anche mediante appositi sistemi di controllo di gestione” (disposizione Comunitaria)• EDI (Electronic Data Interchange) per assicurare i citati requisiti

INTEGRITA’ DEL DOCUMENTO:• Immodificato/immodificabile dall’emissione del documento• formato: XML, PDF (in particolare PDF/A)• Il “sistema di interscambio” (v. infra) accetta solo XML

LEGGIBILITA’ DEL DOCUMENTO nel tempo, a prescindere dal formato originale di emissione/conservazione

FLU

SSI O

PER

AT

IVI

Flusso di elaborazioneFlusso di elaborazione

Emissione fattura

elettronica(gestionale)

XMLfattura XML

fattura elettronica

FIRMA DIGITALE

.p7m

Elabora file XML

Eventuali fogli di stile per

visualizzare le fatture

• Necessario un nuovo dato in anagrafica cliente• codice ufficio destinatario• elenco ufficiale su:

http://www.indicepa.gov.it/

fatture

Nota: Il ricorso alla fattura elettronica è subordinato all'accettazione da parte del destinatario (art. 21, comma 1, d.p.r. n. 633 del 1973). Sarà da tenere presente qualora il sistema della fattura elettronica venisse esteso al settore “privato”.

FLU

SSI O

PER

AT

IVI

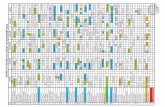

Un esempio di fattura (XML)Un esempio di fattura (XML)

Questa è la vera fattura, in XMLOgni elemento è individuato,

Questa è la vera fattura, in XMLOgni elemento è individuato, codificato ed isolato dagli altri

E’ poco leggibile per un essere umano, ma perfettamente

codificata (comprensibile) per un sistema informativo

FLU

SSI O

PER

AT

IVI

Fattura con foglio di stile (Fattura con foglio di stile (xlstxlst))

Questa è una rappresentazione Questa è una rappresentazione (delle tante possibili) della

fattura precedente

NON è la fattura, non ha alcun valore giuridico, è solo più “umanamente leggibile”

FLU

SSI O

PER

AT

IVI

Adempimenti: trasmissioneAdempimenti: trasmissione

Fattura

EMISSIONE TRASMISSIONE

Fattura elettronica

“PA”

CONSERVAZIONE

FLU

SSI O

PER

AT

IVI

Il Sistema di InterscambioIl Sistema di Interscambio

SdI (Sistema di Interscambio)

Destinatario unitario delle fatture in formato elettronico

Previsto dal “Decreto 55/2013”

Gestito da SOGEI

http://www.fatturapa.gov.it/export/fatturazione/it/sdi.htm

FLU

SSI O

PER

AT

IVI

Chi trasmette la fattura al Chi trasmette la fattura al SdISdI??

Con PROPRIA firma digitale

CEDENTE

SOGGETTO

Delegato dal Cedente all’emissioneFirma digitale del DELEGATO

Riceve una fattura già predisposta e FIRMATA dall’emittente

SOGGETTO DELEGATO

SOGGETTO INTERMEDIARIO

FLU

SSI O

PER

AT

IVI

Cosa fa il Cosa fa il SdISdI??

ó Il Sistema di Interscambio effettua una validazione formale del file

ed emette delle ricevute/notifiche verso il trasmittente.

ó Se i controlli formali danno esito positivo, il SDI inoltra la fattura

all'amministrazione destinataria.

ó L'amministrazione destinataria emette un messaggio in cui accetta ó L'amministrazione destinataria emette un messaggio in cui accetta

o respinge la fattura e lo invia al SDI il quale a sua volta trasmette il

messaggio al trasmittente.

FLU

SSI O

PER

AT

IVI

SdISdI: i canali possibili: i canali possibili

Il TRASMITTENTE dispone di vari metodi di trasmissione

PEC: Posta Elettronica Certificata

Upload su http://www.fatturapa.gov.it/Upload su http://www.fatturapa.gov.it/Credenziali: Entratel o FisconLine o CNS (Carta Nazionale Servizi)

Servizio SDICoop – utilizza web services e richiede l’esposizione di un web server

Servizio SDIFTP – utilizza il protocollo FTP

Servizio SPCoop – Basato su Sistema Pubblico di Connettività

FLU

SSI O

PER

AT

IVI

Adempimenti: conservazioneAdempimenti: conservazione

Fattura

EMISSIONE TRASMISSIONE

Fattura elettronica

“PA”

CONSERVAZIONE

FLU

SSI O

PER

AT

IVI

Concetto di “archiviazione” nell’era Concetto di “archiviazione” nell’era elettronicaelettronica

ARCHIVIAZIONE DOCUMENTALE

• Conservazione organizzata di files• SENZA valore giuridico

CONSERVAZIONE SOSTITUTIVA (“a norma”)

• Procedura informatica con valore LEGALE• garantisce nel tempo la validità legale di un documento informatico• tramite un sistema di firma digitale• e marche temporali• Responsabile e Manuale della Conservazione

FLU

SSI O

PER

AT

IVI

Conservazione sostitutivaConservazione sostitutiva

Documenti elettronici

Fattura P.A.

La fattura P.A. fa parte delle fatture elettroniche

Obbligo di archiviazione tramiteCONSERVAZIONE SOSTITUTIVA

Codice Amministrazione digitale:D.Lgs. n. 82/2005 - artt. 40 e seguenti

I documenti elettronici sono “dematerializzati”

sin dall’origine

FLU

SSI O

PER

AT

IVI

Note conclusiveNote conclusiveNote conclusiveNote conclusive

Il sezionale IVAIl sezionale IVA

Se le nuove “fatture PA” vengono emesse su un registro IVA in cui

TUTTE LE FATTURE DI UN REGISTRO IVA DI UN DETERMINATO ANNO DEVONO ESSERE

CONSERVATE ALLO STESSO MODO

ó Se le nuove “fatture PA” vengono emesse su un registro IVA in cui

siano già registrate altre fatture,TUTTE dovranno essere

sottoposte a conservazione sostitutiva

ó è quindi consigliabile creare un APPOSITO registro sezionale IVA

per la registrazione delle SOLE fatture in formato elettronico

ó eventualmente anche non nei confronti della PA

ó QUINDI: se non si crea il sezionale TUTTE le fatture del registro

dovranno essere sottoposte a conservazione sostitutiva

RIF

LESS

ION

I

Come archiviare i documenti?Come archiviare i documenti?

Ieri… Domani… o oggi?

RIF

LESS

ION

I

Come tenere la contabilitàCome tenere la contabilitàIeri… Oggi…

Domani?

RIF

LESS

ION

I

Dubbi, domande, considerazioniDubbi, domande, considerazioni

Grazie per l’Grazie per l’attenzione…attenzione…Grazie per l’Grazie per l’attenzione…attenzione…

…e…e per la per la pazienza…pazienza…