INFORMATICA 21-Crittografia - Trapani Marco's Blog21-Crittografia MARCO TRAPANI -...

Transcript of INFORMATICA 21-Crittografia - Trapani Marco's Blog21-Crittografia MARCO TRAPANI -...

21-Crittografia

MARCO TRAPANI [email protected] 1

1

INFORMATICA21-Crittografia

Marco [email protected]

21-Crittografia

MARCO TRAPANI [email protected] 2

2

Motivazioni�Crittografia

�Privacy �Segreti industriali�Segreti militari

�Crittoanalisi�Violazione Privacy�Violazione segreti

21-Crittografia

MARCO TRAPANI [email protected] 3

3

Discipline

Trasposizione

CifraturaCrittografia

Sostituzione

ScrittureSegrete

Codice

Steganografia┌│┤│└

┌│

─┤│└

┌│┤│└

C R I T T O A N A L I S I C R I T T O A N A L I S I

21-Crittografia

MARCO TRAPANI [email protected] 4

4

450 a.c.�Erodoto

�nobile persiano usò uno schiavo per spedire un messaggio

� Rapa a zero

� messaggio tatuato sulla testa

� dopo qualche mese: capelli ricresciuti

� lo mandò al destinatario con l’ordine di farsi tagliare i capelli

�Un po’ lento, ma efficace…

21-Crittografia

MARCO TRAPANI [email protected] 5

5

58 a.c.�Giulio Cesare - De Bello Gallico �“sostituzione monoalfabetica”�Comunicare con Lucio Cornelio

Balbo durante le campagne militari

21-Crittografia

MARCO TRAPANI [email protected] 6

6

Maria Stuart�Cugina di Elisabetta I�Complotto contro Elisabetta �Messaggi “crittati”�Walsingam: decrittazione�Prove contro Maria�Condanna a morte

21-Crittografia

MARCO TRAPANI [email protected] 7

7

1586 �Blaise de Vigenère : metodo di

sostituzione polialfabetica

21-Crittografia

MARCO TRAPANI [email protected] 8

8

WW I�Decrittazione del “Telegramma

messicano” da parte del Servizio Segreto Inglese

�Ammissione responsabilitàtedesche affondamento Lusitania

�Provoca entrata in guerra USA

21-Crittografia

MARCO TRAPANI [email protected] 9

9

WW II�Servizi Segreti Inglesi decrittano

ENIGMA�Determinante per svolgimento di

molte fasi della guerra� In particolare: campagna d’Africa

21-Crittografia

MARCO TRAPANI [email protected] 10

10

WW II�Code Talker

�no crittazione, “steganografia”�Uso di parlanti “Navajo” per

comunicazioni radio�Lingua incomprensibile e

sconosciuta per i Giapponesi

21-Crittografia

MARCO TRAPANI [email protected] 11

11

1976 �NSA e Governo USA dichiarano

l’algoritmo DES come standard crittografico federale

21-Crittografia

MARCO TRAPANI [email protected] 12

12

1991�Zimmerman implementa PGP

(Pretty Good Privacy) un software di crittografia “forte” e lo rende di pubblico dominio

�GPG = Gnu Privacy Guard

21-Crittografia

MARCO TRAPANI [email protected] 13

13

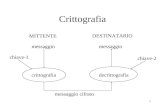

Due facce

MessaggioMessaggio

crittato

Messaggiocarpito

La Crittografia è una faccia della medaglia: Nascondere cosa abbiamo scritto per non farlo sapere ad altri

La Decrittazione è la scienza che studia come “rompere” la crittografia e leggere i messaggi altrui (possibilmente senza farlo sapere al mittente e al destinatario…)

Crittografia e Decrittazione sono complementari, ma possono usare metodi matematici differenti (es. sostituzione monoalfabetica e analisi delle frequenze delle lettere in una particolare lingua perla decrittazione)

21-Crittografia

MARCO TRAPANI [email protected] 14

14

Sostituzione� Monoalfabetica

ABCDEFGHIJKLMNOPQRSTUVWXYZ

EFGHIJKLMNOPQRSTUVWXYZABCDCHIAVE:5

VEDREMO LA PROSSIMA LEZIONE

ZIHVIQS PE TVSWWMQE PIDMSRI

21-Crittografia

MARCO TRAPANI [email protected] 15

15

Sostituzione� Posizionale

QUESTO ARGOMENTO LO VEDREMO

NELLA PROSSIMA LEZIONE

QOMLRERMIUAEOELOAOERNV

MLSLNSGTEOASEETOODNPIZ

CHIAVE: 9

21-Crittografia

MARCO TRAPANI [email protected] 16

16

Sostituzione� Permutazione

QUESTOARGOMENTOLOVEDREMOALLAPROSSIMALEZIONE37246518372465183724651837246518 12345678123456781234567812345678

QUESTOAR AEQSOTUR

GOMENTOL OMGETNOL

OVEDREMO MEOEERVO

ALLAPROS OLADRPLS

SIMALEZI ZMSAELII

NOEFINEM EENFNIOM

AEQSOTUROMGETNOLMEOEERVOOLADRPLSZMSAELIIEENFNIOMAEQSOTUROMGETNOLMEOEERVOOLADRPLSZMSAELIIEENFNIOMAEQSOTUROMGETNOLMEOEERVOOLADRPLSZMSAELIIEENFNIOMAEQSOTUROMGETNOLMEOEERVOOLADRPLSZMSAELIIEENFNIOMCHIAVE:37246518

21-Crittografia

MARCO TRAPANI [email protected] 17

17

Chiave doppia�Concetto di “doppia cifratura”�Problema:

�Devo spedirti una cassettina con un messaggio che non voglio farmi rubare; se la chiudo a chiave poi devo spedirti la chiave, e potrebbero rubare anche quella…

�Come fare ?

21-Crittografia

MARCO TRAPANI [email protected] 18

18

Chiave doppia

1. chiudo il messaggio dentro la cassettina con un PRIMO lucchetto e te la spedisco.

2. tu ricevi la cassettina, ovviamente non sei in grado di aprirla, ma ci applichi un SECONDO lucchetto e me la rimandi indietro

3. io ricevo la cassettina con DUE lucchetti, TOLGO IL PRIMO che avevo messo io, e di cui ho la chiave, e ti rimando la cassettina con solo il SECONDO lucchetto

4. tu ricevi la cassettina con SOLO IL SECONDO lucchetto, e, dato che hai tu la chiave, lo togli e apri la cassettina per leggere il messaggio….

21-Crittografia

MARCO TRAPANI [email protected] 19

19

Steganografia� Ho dei codici da nascondere, es:

� PIN del Bancomat 12345

� PIN del cellulare 67890

� Combinazione valigia 13572� Password banca 76543

� Password UNIFI 98652

In questo esempio i codici sono solo numerici e da cinque cifre.

E’ ovvio che si tratta di una semplificazione didattica, ma non molto lontana dalla realtà.

21-Crittografia

MARCO TRAPANI [email protected] 20

20

Steganografia� Tabella stampata :

6281087UNIPI

1354908PALAR

9246155PINB2

3075849BANCO

4595691UNIFI

2148376BANCA

5863712VALIG

0719264PINCE

8627413PINBA

Preparo una tabella (e la posso anche stampare e portare con me…) come questa

21-Crittografia

MARCO TRAPANI [email protected] 21

21

Steganografia� Tabella stampata :

6281087UNIPI

1354908PALAR

9246155PINB2

3075849BANCO

4595691UNIFI

2148376BANCA

5863712VALIG

0719264PINCE

8627413PINBA

Solo io so che devo leggere dalla seconda cifra in poi, scendendo a 45 gradi in basso…

Tutto il resto delle cifre (e dei codici come BANCO, PINB2, PALAR, UNIPI) sono solo “riempimento” per rendere più “nascosti” i valori da usare.

NB: criterio non particolarmente “robusto”, ma qualsiasi sistema di password oggi si “blocca” dopo pochi tentativi, rendendo inutile un lavoro di “forza bruta” per tentativi.

21-Crittografia

MARCO TRAPANI [email protected] 22

22

Homework�Decrittare il seguente messaggio:�LFTOI OIRTN EMADN ELAEE ITANA

ALEES PIUUO LNLPI ALOMR ALIEV

OTPOC IURHD BOEEB LLLLA ALISE

ACPSC OAEOV DRSRE CTAMI INOTT

ICAUT RNZAA EIATL OPILN PCEEA

AFXRX

�Mail to: [email protected]

![[slides] Crittografia Quantistica](https://static.fdocumenti.com/doc/165x107/577dae4a1a28ab223f9040af/slides-crittografia-quantistica.jpg)

![Lezione 8 Introduzione crittografia 2 [modalità compatibilità] · • Si scrivono le lettere del messaggio diagonalmente su un certo ... – Usando un subset di lettere o parole](https://static.fdocumenti.com/doc/165x107/5c66db8509d3f2d8348cc998/lezione-8-introduzione-crittografia-2-modalita-compatibilita-si-scrivono.jpg)